- Retour

- Tous les ouvrages

- Théâtre

- Littérature française

- Poésie

- Livres de référence

- Littérature anglaise

- Romans historiques

- Littérature humoristique

- Récits de voyages

- Littérature italienne

- Antiquité

- Correspondances et mémoires

- Autres littératures étrangères

- Littérature japonaise

- Littérature américaine

- Biographies

- Littérature russe

- Littérature espagnole

- Retour

- Tous les ouvrages

- Castor poche junior

- Castor benjamin-cadet

- Nathanpoche 6-8 ans

- Première Bibliothèque Rose

- Bibliothèque Rose

- Casterman

- Pocket jeunesse

- Belles histoires

- Bayard-Je bouquine

- Folio junior

- Livre de poche jeunesse

- Bibliothèque verte

- Nathanpoche

- Folio benjamin

- Folio cadet

- J'aime lire

- La cabane magique

- Retour

- Tous les ouvrages

- Histoire de l'art

- Peinture

- Techniques de l'art

- Musique

- Danse

- Photographie

- Architecture

- Design

- Théâtre

- Musées et expositions

- Art mural - Graffitis - Tags

- Cinéma

- Beaux livres

- Mode

- Cirque

- Marché de l'art

- Art mondial

- Arts populaires

- Critique d'art

- Sculpture

- Les Classiques de l'art

- Retour

- Tous les ouvrages

- Médecine

- Sciences pour tous

- Agriculture - Agroalimentaire

- Mathématiques

- Sciences de la vie - Biologie - Génétique

- Sciences de la terre - Eau - Environnement

- Histoire des sciences

- Astronomie

- Bâtiment - Travaux publics - Matériaux

- Personnages scientifiques

- Physique - Sciences de la matière

- Techniques industrielles

- Chimie

- Sciences vétérinaires

- Artisanat

- Chaos

- Retour

- Tous les ouvrages

- Bouddhisme

- Islam

- Catholicisme

- Théologie

- Mysticisme

- Religion et société

- Bible

- Dictionnaires et encyclopédies

- Histoire des religions

- Protestantisme

- Hindouisme

- Judaïsme

- Art religieux

- Christianisme

- Sagesses orientales

- Orthodoxie et Églises d'Orient

- Taoïsme et Confucianisme

- Dialogue interreligieux

- Exégèse

- Shinto

- Vaudou, chamanisme et animisme

- Paranormal et parapsychologie

- Esotérisme et Paranormal

- Kabbale, gnose et occultisme

- Franc-maçonnerie et compagnonnage

- Egypte et le Livre des Morts

- Yi King

- Feng-Shui

- Retour

- Tous les ouvrages

- Auteurs initiés et magie en littérature

- Mythes et légendes

- Astrologie et arts divinatoires

- Kabbale, gnose et occultisme

- Magie et sorcellerie

- Franc-maçonnerie et compagnonnage

- Rêves, symboles et runes

- Ouvrages de référence

- Rose-Croix, Cathares et Templiers

- Magnétisme, radiesthésie et sourciers

- Au-delà, spiritisme et réincarnation

- Feng Shui

- Paranormal et parapsychologie

- Extraterrestres et ovnis

- Nostradamus et prophéties

- Alchimie

- Celtes et druides

- Théosophie

- Anges et angéologie

- Lieux spirituels

- Egypte

- Vampires, fantômes, fées et autres créatures

- Cristaux, pierres et couleurs

- Voyage astral

- Atlantide, pyramides et grandes énigmes

- New Age

- Hypnose et télépathie

- Exorcisme

- Mysticisme

- Retour

- Tous les ouvrages

- Shôjo manga (sentimental)

- Fantastique

- Manhwa (manga coréen)

- Science-fiction et Terreur

- Aventure

- Littérature, Histoire et Philosophie

- Arts martiaux et Combats

- Heroïc-Fantasy

- Érotisme (Hentai)

- Artbooks, livres techniques et généralités

- Humour

- Thriller et Suspense

- Sports

- Histoires courtes et One shots

- Retour

- Tous les ouvrages

- Programmation et langages

- Internet

- Entreprise

- Multimédia et graphisme

- Matériel

- Systèmes d'exploitation

- Jeux

- Bureautique et publication

- Bases de données

- Réseaux et télécommunication

- Linux et logiciels libres

- Sécurité informatique

- Intelligence artificielle

- Intranet

- Certifications

- Cyberculture

- Retour

- Tous les ouvrages

- Bases de la cuisine

- Desserts

- Cuisine au quotidien

- Cuisines du monde

- Cafés, thés, chocolats

- Gastronomie

- Vins

- Art de la table, Fêtes et Réceptions

- Légumes

- Poissons et Fruits de mer

- Fromages

- Entrées

- Alcools et spiritueux

- Cuisine de saison

- Cuisines régionales

- Pâtes, riz

- Cuisiniers vus à la télé

- Viandes, volailles, gibiers

- Beaux livres

- Régime spécial

- Retour

- Tous les ouvrages

- Maladies et dépendances

- Alimentation, régimes et diététique

- Beauté, forme et détente

- Guides pratiques

- Femmes

- Hommes

- Médecines douces

- Santé des femmes

- Santé des hommes

- Beauté, soins et style

- Psychologie et psychanalyse

- Dépendances et guérison

- Vieillissement

- Santé des enfants

- Santé mentale

- Exercice et fitness

✅ Et hop, votre produit a été ajouté au panier

✅ Ajouté au panier

Ces livres pourraient aussi vous plaire:

- Boutique

- Arts et sciences

- Sciences, Techniques et Médecine

- Personnages scientifiques

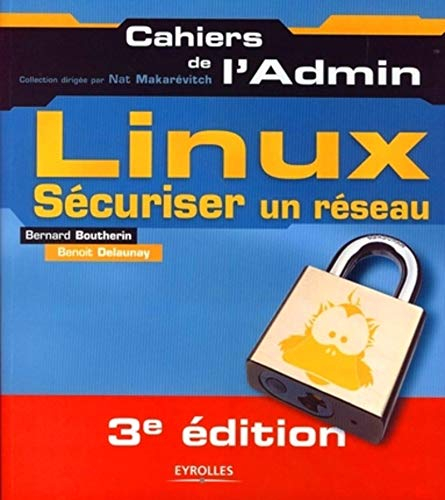

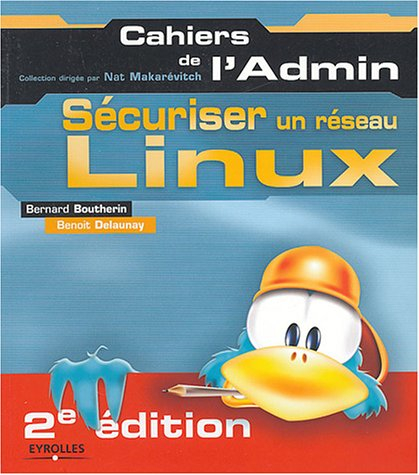

- Sécuriser un réseau Linux

Sécuriser un réseau linux

Bernard Boutherin, Benoît Delaunay

Ce produit a été victime de son succès !

Nous n'avons plus d'exemplaire disponible pour le moment mais chaque jour nous remettons plus de 8000 produits en stock.

Vous souhaitez être averti lors de son retour en stock ?

Quelles règles d'or appliquer pour préserver la sûreté d'un réseau Linux ? Comment protéger les systèmes et les données ?

Grâce à des principes simples et à la mise en oeuvre d'outils libres réputés pour leur efficacité, on apprendra dans ce cahier à améliorer l'architecture d'un réseau d'entreprise et à le protéger contre les intrusions, dénis de service et autres attaques. On verra notamment comment filtrer des flux (netfilter/IPtables...), sécuriser la messagerie (milter-greylist, ClamAV...), chiffrer avec SSL (stunnel...) et (Open)SSH. On étudiera les techniques et outils de surveillance (métrologie avec MRTG, empreintes Tripwire, détection d'intrusion avec des outils tel Snort, création de tableaux de bord) et l'authentification unique (SSO) avec LDAP, Kerberos, PAM, les certificats X509 et les PKI...

Enjeux et objectifs de sécurité Typologie des risques : motivations des pirates et failles des systèmes Distributions Linux sécurisées Étude de cas : un réseau à sécuriser Web et services associés Base de données DNS Messagerie Partage de fichiers Impression Prévention : scans, refonte de la topologie Compromission et mise en évidence des vulnérabilités Kiddies, warez et rebonds Machine compromise : traces Sauveg3rde Analyse du disque piraté Toolkit Coroner Rootkit (tOrn) Sniffer (mode PROMISCUOUS) Traces effacées Porte dérobée (backdoor) Détection à partir des logs Chiffrement avec SSH, SSL et X.509 Authentification et connexion SSL OpenSSH Authentification par mot de passe ou à clé publique Relais X11 L'alternative VPN Sécuriser les systèmes Installation automatisée et mise à jour APT, Red Hat Network Limitation des services : processus, ports réseau Permissions sur les fichiers Droits suid et sgid. sudo Options de montage Filtrage réseau avec TCP Wrapper cron et syslog Configuration sécurisée de la pile TCP/IP Source routing Protection contre les attaques IP spoo-fing et SYN flooding Pare-feu IPtables Extension noyau Sécuriser les services réseau : DNS, web et mail Installation de BIND Spam et relais ouvert Antivirus et antispam : sendmail, milter, milter-greylist et ClamAV IMAP Serveur web et sécurité Sécuriser les accès avec stunnel Configurer un client pour SSL Authentification par certificat Filtrage en entrée de site Filtrage sans état (drapeaux TCP) et avec états Politiques «tout ouvert sauf» et «tout fermé sauf» FTP et les filtres Topologie, segmentation et DMZ Cloisonner zones et flux Topologie mono ou double pare-feu DMZ Limites des VLAN VLAN (port physique ou adresse MAC) Proxy et NAT Netfilter/IPtables : tables et chaînes, écriture des règles, marquage, TOS, TTL, mode bridge Proxy ARP Sécurité Wi-Fi 802. 1x Accès frauduleux et risque d'écoute Surveillance et audit syslog Tripwire Métrologie réseau avec MRTG Configuration SNMP du pare-feu NMAP Audit réseau avec Nessus Détection d'intrusion avec Snort Pot de miel Indicateurs Gestion des comptes utilisateur et authentification Les fichiers /etc/group, /etc/passwd, /etc/shadow, /etc/gshadow Gestion des comptes PAM Name Service Switch (NSS) NIS LDAP, Kerberos Authentification unique ou «Single Sign On» Infrastructure à gestion de clés (PKI) OpenSSL et les IGC Création des certificats X.509 : bi-clés RSA, PKCS12 Mise en oeuvre de NIS, LDAP et Kerberos.

| Edition | Eyrolles |

| Dimension | 21 X 24 X 2 |

| Auteur | Bernard Boutherin, Benoît Delaunay |

| Nombre de pages | 266 |

| ISBN | 9782212119602 |

| Date de publication | 2006 |

| Poids (g) | 668 |

| Reliure | Broché |

Quelles règles d'or appliquer pour préserver la sûreté d'un réseau Linux ? Comment protéger les systèmes et les données ?

Grâce à des principes simples et à la mise en oeuvre d'outils libres réputés pour leur efficacité, on apprendra dans ce cahier à améliorer l'architecture d'un réseau d'entreprise et à le protéger contre les intrusions, dénis de service et autres attaques. On verra notamment comment filtrer des flux (netfilter/IPtables...), sécuriser la messagerie (milter-greylist, ClamAV...), chiffrer avec SSL (stunnel...) et (Open)SSH. On étudiera les techniques et outils de surveillance (métrologie avec MRTG, empreintes Tripwire, détection d'intrusion avec des outils tel Snort, création de tableaux de bord) et l'authentification unique (SSO) avec LDAP, Kerberos, PAM, les certificats X509 et les PKI...

Enjeux et objectifs de sécurité Typologie des risques : motivations des pirates et failles des systèmes Distributions Linux sécurisées Étude de cas : un réseau à sécuriser Web et services associés Base de données DNS Messagerie Partage de fichiers Impression Prévention : scans, refonte de la topologie Compromission et mise en évidence des vulnérabilités Kiddies, warez et rebonds Machine compromise : traces Sauveg3rde Analyse du disque piraté Toolkit Coroner Rootkit (tOrn) Sniffer (mode PROMISCUOUS) Traces effacées Porte dérobée (backdoor) Détection à partir des logs Chiffrement avec SSH, SSL et X.509 Authentification et connexion SSL OpenSSH Authentification par mot de passe ou à clé publique Relais X11 L'alternative VPN Sécuriser les systèmes Installation automatisée et mise à jour APT, Red Hat Network Limitation des services : processus, ports réseau Permissions sur les fichiers Droits suid et sgid. sudo Options de montage Filtrage réseau avec TCP Wrapper cron et syslog Configuration sécurisée de la pile TCP/IP Source routing Protection contre les attaques IP spoo-fing et SYN flooding Pare-feu IPtables Extension noyau Sécuriser les services réseau : DNS, web et mail Installation de BIND Spam et relais ouvert Antivirus et antispam : sendmail, milter, milter-greylist et ClamAV IMAP Serveur web et sécurité Sécuriser les accès avec stunnel Configurer un client pour SSL Authentification par certificat Filtrage en entrée de site Filtrage sans état (drapeaux TCP) et avec états Politiques «tout ouvert sauf» et «tout fermé sauf» FTP et les filtres Topologie, segmentation et DMZ Cloisonner zones et flux Topologie mono ou double pare-feu DMZ Limites des VLAN VLAN (port physique ou adresse MAC) Proxy et NAT Netfilter/IPtables : tables et chaînes, écriture des règles, marquage, TOS, TTL, mode bridge Proxy ARP Sécurité Wi-Fi 802. 1x Accès frauduleux et risque d'écoute Surveillance et audit syslog Tripwire Métrologie réseau avec MRTG Configuration SNMP du pare-feu NMAP Audit réseau avec Nessus Détection d'intrusion avec Snort Pot de miel Indicateurs Gestion des comptes utilisateur et authentification Les fichiers /etc/group, /etc/passwd, /etc/shadow, /etc/gshadow Gestion des comptes PAM Name Service Switch (NSS) NIS LDAP, Kerberos Authentification unique ou «Single Sign On» Infrastructure à gestion de clés (PKI) OpenSSL et les IGC Création des certificats X.509 : bi-clés RSA, PKCS12 Mise en oeuvre de NIS, LDAP et Kerberos.

| Edition | Eyrolles |

| Dimensions (L x H x E, cm) | 21 X 24 X 2 |

| Auteur | Bernard Boutherin, Benoît Delaunay |

| Nombre de pages | 266 |

| ISBN | 9782212119602 |

| Date de publication | 2006 |

| Poids (g) | 668 |

| Reliure | Broché |

Ce produit a été victime de son succès !

Nous n'avons plus d'exemplaire disponible pour le moment mais chaque jour nous remettons plus de 8000 produits en stock.

Vous souhaitez être averti lors de son retour en stock ?

Livraison rapide et incluse Livraison rapide et incluse

Vous recevrez votre commande dans les 3 à 5 jours.

+3 millions de clients +3 millions de clients

Nous ont déjà fait confiance depuis 2008.

Votre satisfaction est notre priorité

Sécurité Sécurité

Soyez rassurés : les transactions sont 100% sécurisées.

Un geste solidaire Un geste solidaire

Collecte de vos livres à domicile

Ces livres pourraient aussi vous plaire:

Donner ou revendre mes livres

Nous reprenons gratuitement vos livres à Paris, Lyon, Lille, Nantes, Bordeaux, Madrid, Strasbourg, Toulouse et leurs environs.

Donner une seconde vie à vos livres !

DON ou VENTE de vos livres :

nous avons forcément une solution qui vous conviendra !

Gratuit

Simple et rapide

Engagé et français

Pour tout autre commentaire ou question, contactez-nous.

Recevez des inspirations littéraires, nos bons plans à petit prix et nos actus pour démocratiser l’occasion 🤍

Votre e-mail servira uniquement à vous envoyer la newsletter Recyclivre et ne sera jamais communiqué à un tiers. Vous pourrez vous désabonner en un clic à tout moment.

Avis des lecteurs Recyclivre