- Retour

- Tous les ouvrages

- Théâtre

- Littérature française

- Poésie

- Livres de référence

- Littérature anglaise

- Romans historiques

- Littérature humoristique

- Récits de voyages

- Littérature italienne

- Antiquité

- Correspondances et mémoires

- Autres littératures étrangères

- Littérature japonaise

- Littérature américaine

- Biographies

- Littérature russe

- Littérature espagnole

- Retour

- Tous les ouvrages

- Castor poche junior

- Castor benjamin-cadet

- Nathanpoche 6-8 ans

- Première Bibliothèque Rose

- Bibliothèque Rose

- Casterman

- Pocket jeunesse

- Belles histoires

- Bayard-Je bouquine

- Folio junior

- Livre de poche jeunesse

- Bibliothèque verte

- Nathanpoche

- Folio benjamin

- Folio cadet

- J'aime lire

- La cabane magique

- Retour

- Tous les ouvrages

- Histoire de l'art

- Peinture

- Techniques de l'art

- Musique

- Danse

- Photographie

- Architecture

- Design

- Théâtre

- Musées et expositions

- Art mural - Graffitis - Tags

- Cinéma

- Beaux livres

- Mode

- Cirque

- Marché de l'art

- Art mondial

- Arts populaires

- Critique d'art

- Sculpture

- Les Classiques de l'art

- Retour

- Tous les ouvrages

- Médecine

- Sciences pour tous

- Agriculture - Agroalimentaire

- Mathématiques

- Sciences de la vie - Biologie - Génétique

- Sciences de la terre - Eau - Environnement

- Histoire des sciences

- Astronomie

- Bâtiment - Travaux publics - Matériaux

- Personnages scientifiques

- Physique - Sciences de la matière

- Techniques industrielles

- Chimie

- Sciences vétérinaires

- Artisanat

- Chaos

- Retour

- Tous les ouvrages

- Bouddhisme

- Islam

- Catholicisme

- Théologie

- Mysticisme

- Religion et société

- Bible

- Dictionnaires et encyclopédies

- Histoire des religions

- Protestantisme

- Hindouisme

- Judaïsme

- Art religieux

- Christianisme

- Sagesses orientales

- Orthodoxie et Églises d'Orient

- Taoïsme et Confucianisme

- Dialogue interreligieux

- Exégèse

- Shinto

- Vaudou, chamanisme et animisme

- Paranormal et parapsychologie

- Esotérisme et Paranormal

- Kabbale, gnose et occultisme

- Franc-maçonnerie et compagnonnage

- Egypte et le Livre des Morts

- Yi King

- Feng-Shui

- Retour

- Tous les ouvrages

- Auteurs initiés et magie en littérature

- Mythes et légendes

- Astrologie et arts divinatoires

- Kabbale, gnose et occultisme

- Magie et sorcellerie

- Franc-maçonnerie et compagnonnage

- Rêves, symboles et runes

- Ouvrages de référence

- Rose-Croix, Cathares et Templiers

- Magnétisme, radiesthésie et sourciers

- Au-delà, spiritisme et réincarnation

- Feng Shui

- Paranormal et parapsychologie

- Extraterrestres et ovnis

- Nostradamus et prophéties

- Alchimie

- Celtes et druides

- Théosophie

- Anges et angéologie

- Lieux spirituels

- Egypte

- Vampires, fantômes, fées et autres créatures

- Cristaux, pierres et couleurs

- Voyage astral

- Atlantide, pyramides et grandes énigmes

- New Age

- Hypnose et télépathie

- Exorcisme

- Mysticisme

- Retour

- Tous les ouvrages

- Shôjo manga (sentimental)

- Fantastique

- Manhwa (manga coréen)

- Science-fiction et Terreur

- Aventure

- Littérature, Histoire et Philosophie

- Arts martiaux et Combats

- Heroïc-Fantasy

- Érotisme (Hentai)

- Artbooks, livres techniques et généralités

- Humour

- Thriller et Suspense

- Sports

- Histoires courtes et One shots

- Retour

- Tous les ouvrages

- Programmation et langages

- Internet

- Entreprise

- Multimédia et graphisme

- Matériel

- Systèmes d'exploitation

- Jeux

- Bureautique et publication

- Bases de données

- Réseaux et télécommunication

- Linux et logiciels libres

- Sécurité informatique

- Intelligence artificielle

- Intranet

- Certifications

- Cyberculture

- Retour

- Tous les ouvrages

- Bases de la cuisine

- Desserts

- Cuisine au quotidien

- Cuisines du monde

- Cafés, thés, chocolats

- Gastronomie

- Vins

- Art de la table, Fêtes et Réceptions

- Légumes

- Poissons et Fruits de mer

- Fromages

- Entrées

- Alcools et spiritueux

- Cuisine de saison

- Cuisines régionales

- Pâtes, riz

- Cuisiniers vus à la télé

- Viandes, volailles, gibiers

- Beaux livres

- Régime spécial

- Retour

- Tous les ouvrages

- Maladies et dépendances

- Alimentation, régimes et diététique

- Beauté, forme et détente

- Guides pratiques

- Femmes

- Hommes

- Médecines douces

- Santé des femmes

- Santé des hommes

- Beauté, soins et style

- Psychologie et psychanalyse

- Dépendances et guérison

- Vieillissement

- Santé des enfants

- Santé mentale

- Exercice et fitness

✅ Et hop, votre produit a été ajouté au panier

✅ Ajouté au panier

Ces livres pourraient aussi vous plaire:

- Boutique

- Vie pratique

- Informatique et Internet

- Sécurité informatique

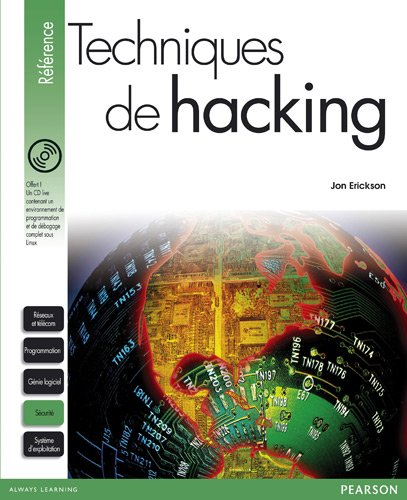

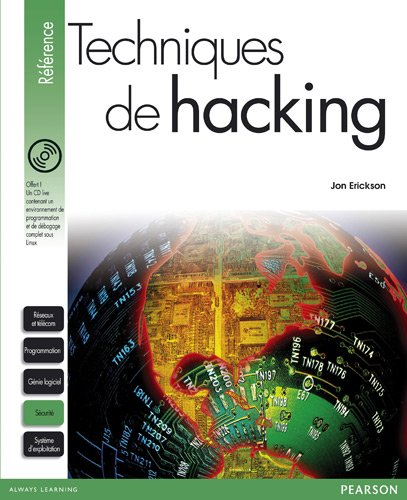

- Techniques de hacking

Techniques de hacking

Jon Erickson

Ce produit a été victime de son succès !

Nous n'avons plus d'exemplaire disponible pour le moment mais chaque jour nous remettons plus de 8000 produits en stock.

Vous souhaitez être averti lors de son retour en stock ?

Techniques de hacking

Sortez des sentiers battus et forcez les limites des systèmes informatiques

Les hackers n'ont de cesse de repousser les limites, d'explorer l'inconnu et de faire évoluer leur science. Connaître leurs techniques permet non seulement de prendre conscience des conséquences insoupçonnées des erreurs de codage mais aussi de résoudre des problèmes de programmation complexes.

Dans cet ouvrage, Jon Erickson présente les bases de la programmation en C du point de vue du hacker et dissèque plusieurs techniques de hacking, passées et actuelles, afin de comprendre comment et pourquoi elles fonctionnent.

Plongez dans le débogage du code, le débordement de tampons, le détournement de communications réseau, le contournement des protections, l'exploitation des faiblesses cryptographiques.

Même si vous ne savez pas programmer, ce livre vous donnera une vue complète de la programmation, de l'architecture des machines, des communications réseau et des techniques de hacking existantes. Associez ces connaissances à l'environnement Linux fourni et laissez libre cours à votre imagination.

Avec ce livre vous apprendrez à :

- Programmer les ordinateurs en C, en assembleur et avec des scripts shell ;

- Inspecter les registres du processeur et la mémoire système avec un débogueur afin de comprendre précisément ce qui se passe ;

Vous découvrirez comment les hackers parviennent à :

- Corrompre la mémoire d'un système, en utilisant les débordements de tampons et les chaînes de format, pour exécuter un code quelconque ;

- Surpasser les mesures de sécurité élaborées, comme les piles non exécutables et les systèmes de détection d'intrusion ;

- Obtenir un accès à un serveur distant via un shellcode de type liaison à un port ou « connect-back », et modifier la journalisation du serveur pour masquer votre présence ;

- Rediriger un trafic réseau, cacher des ports ouverts et détourner des connexions TCP ;

- Cracker le trafic sans fil chiffré en utilisant une attaque FMS et accélérer les attaques par force brute à l'aide d'une matrice de probabilité des mots de passe.

| Edition | Pearson Education |

| Dimension | 19 X 23 X 2.8 |

| Auteur | Jon Erickson |

| Nombre de pages | 512 |

| ISBN | 9782744022647 |

| Date de publication | 2008 |

| Poids (g) | 936 |

| Reliure | Broché |

Techniques de hacking

Sortez des sentiers battus et forcez les limites des systèmes informatiques

Les hackers n'ont de cesse de repousser les limites, d'explorer l'inconnu et de faire évoluer leur science. Connaître leurs techniques permet non seulement de prendre conscience des conséquences insoupçonnées des erreurs de codage mais aussi de résoudre des problèmes de programmation complexes.

Dans cet ouvrage, Jon Erickson présente les bases de la programmation en C du point de vue du hacker et dissèque plusieurs techniques de hacking, passées et actuelles, afin de comprendre comment et pourquoi elles fonctionnent.

Plongez dans le débogage du code, le débordement de tampons, le détournement de communications réseau, le contournement des protections, l'exploitation des faiblesses cryptographiques.

Même si vous ne savez pas programmer, ce livre vous donnera une vue complète de la programmation, de l'architecture des machines, des communications réseau et des techniques de hacking existantes. Associez ces connaissances à l'environnement Linux fourni et laissez libre cours à votre imagination.

Avec ce livre vous apprendrez à :

- Programmer les ordinateurs en C, en assembleur et avec des scripts shell ;

- Inspecter les registres du processeur et la mémoire système avec un débogueur afin de comprendre précisément ce qui se passe ;

Vous découvrirez comment les hackers parviennent à :

- Corrompre la mémoire d'un système, en utilisant les débordements de tampons et les chaînes de format, pour exécuter un code quelconque ;

- Surpasser les mesures de sécurité élaborées, comme les piles non exécutables et les systèmes de détection d'intrusion ;

- Obtenir un accès à un serveur distant via un shellcode de type liaison à un port ou « connect-back », et modifier la journalisation du serveur pour masquer votre présence ;

- Rediriger un trafic réseau, cacher des ports ouverts et détourner des connexions TCP ;

- Cracker le trafic sans fil chiffré en utilisant une attaque FMS et accélérer les attaques par force brute à l'aide d'une matrice de probabilité des mots de passe.

| Edition | Pearson Education |

| Dimensions (L x H x E, cm) | 19 X 23 X 2.8 |

| Auteur | Jon Erickson |

| Nombre de pages | 512 |

| ISBN | 9782744022647 |

| Date de publication | 2008 |

| Poids (g) | 936 |

| Reliure | Broché |

Ce produit a été victime de son succès !

Nous n'avons plus d'exemplaire disponible pour le moment mais chaque jour nous remettons plus de 8000 produits en stock.

Vous souhaitez être averti lors de son retour en stock ?

Livraison rapide et incluse Livraison rapide et incluse

Vous recevrez votre commande dans les 3 à 5 jours.

+3 millions de clients +3 millions de clients

Nous ont déjà fait confiance depuis 2008.

Votre satisfaction est notre priorité

Sécurité Sécurité

Soyez rassurés : les transactions sont 100% sécurisées.

Un geste solidaire Un geste solidaire

Collecte de vos livres à domicile

Ces livres pourraient aussi vous plaire:

Donner ou revendre mes livres

Nous reprenons gratuitement vos livres à Paris, Lyon, Lille, Nantes, Bordeaux, Madrid, Strasbourg, Toulouse et leurs environs.

Donnez une seconde vie à vos livres !

DON ou VENTE de vos livres :

nous avons forcément une solution qui vous conviendra !

Gratuit

Simple et rapide

Engagé et français

Livres du même auteur:

Pour tout autre commentaire ou question, contactez-nous.

Recevez des inspirations littéraires, nos bons plans à petit prix et nos actus pour démocratiser l’occasion 🤍

Votre e-mail servira uniquement à vous envoyer la newsletter Recyclivre et ne sera jamais communiqué à un tiers. Vous pourrez vous désabonner en un clic à tout moment.

Avis des lecteurs Recyclivre